Quando a Apple envia os convites para seus cobiçados grandes eventos, um presidente-executivo que tem sempre feito parte da lista, recentemente, é Jeremy Stoppelman.

O co-fundador e presidente-executivo do site de avaliação Yelp não sobe ao palco nessas ocasiões, mas sua companhia se tornou arma importante no arsenal da Apple à medida que esta intensifica seu ataque contra o antigo aliado Google.

O Yelp e alguns outros sites de avaliação de produtos e serviços pelos consumidores, entre os quais o site de resenha de filmes

Rotten Tomatoes e o serviço de reserva de restaurantes Open Table, ajudarão a acionar o Siri, o assistente de voz da Apple, no novo sistema operacional iOS6.

O relacionamento entre Apple e Yelp ilustra a disputa pelo poder quanto às maneiras pelas quais as pessoas encontrarão o que procuram na Internet. Mais que apenas um recurso inteligente, o Siri está emergindo como ferramenta crucial para o que alguns executivos do setor definem como “buscas casuais” -a obtenção rápida de informações de rotina, tais como o endereço de um restaurante.

Isso pode ajudar a excluir o Google e outros serviços de busca tradicionais, o que atenderia aos interesses da Apple, para a qual o novo método é uma forma de invadir o território essencial de seu rival e gerar receita publicitária correlata.

O Siri também pode socorrer o Yelp e outras companhias de conteúdo que se tornaram concorrentes do Google.

“O Google concorre diretamente com o Yelp e estou certo de que o Yelp tem consciência disso”, disse Larry Cornett, fundador da Brilliant Forge, uma consultoria de estratégia de produtos e ex-diretor de produtos ao consumidor do Yahoo!. O Yelp, que depende do Google para boa parte do tráfego que recebe, provavelmente “vai adorar” o tráfego encaminhado diretamente a ele pela versão do Siri que a Apple está por lançar, disse.

O Google continua a reinar no mercado de buscas, e a ser amado pelos consumidores devido aos resultados relevantes e pelos anunciantes por seu grande alcance. Rivais dotados de grandes recursos financeiros, especialmente a Microsoft com seu serviço de buscas Bing, estão tentando há anos, em vão, reduzir a liderança do Google.

Em lugar de concorrer com o Google nas buscas acionadas por palavras-chave -o que significaria combater algoritmos refinados por milhões de buscas realizadas a cada dia-, a Apple está tomando rumo diferente e concentrando suas atenções em uma porção menor e distinta do mercado de buscas, a que os usuários recorrerão mais provavelmente quando estiverem fora de casa.

Os setores cobertos incluem restaurantes, filmes, esportes, listas de empresas, mapas e endereços – para os quais o que os usuários desejam são resultados curtos, rápidos e fáceis de digerir, e não a pesquisa mais extensa que eles costumam realizar com o Google. O uso crescente de aparelhos móveis para acesso à Internet reforça essa tendência.

Os anunciantes percebem o valor dessas buscas, estreitamente vinculadas a localização, momento e intenção de compra, segundo David Tennenhouse, executivo de capital para empreendimentos da New Venture Partners e antigo presidente-executivo da A9.com, a divisão de buscas da Amazon.

“É como se eles quisessem capturar só o melhor”, disse Tennenhouse. “Será que posso capturar algumas das buscas mais valiosas? Existe muito valor a explorar nisso”.

Há muito em jogo, diz Oren Etzioni, especialista em buscas e inteligência artificial no departamento de ciência da computação da Universidade de Washington.

“É difícil demais derrotar o Google nos computadores”, disse, “mas as buscas móveis são assunto muito diferente, e ainda não está decidido quem sairá ganhando nesse segmento”.

Apple e Google são rivais cada vez mais intensos, muito devido à concorrência entre o iPhone e o sistema operacional Google Android para celulares inteligentes. À medida que essa rivalidade se intensifica, a Apple reduz sua dependência de serviços do Google – mais recentemente, com o anúncio de que criará um serviço próprio de mapeamento.

O grupo de pesquisa eMarketer previu que o mercado de publicidade vinculada a buscas crescerá em 30%, a US$ 19,5 bilhões ante os US$ 15 bilhões de 2011. O Google responde por 3/4 desse movimento.

A empresa tem participação menor, mas ainda substancial, no mercado de buscas móveis, que movimentou US$ 1,45 bilhão no ano passado. O Google ficou com cerca de metade do mercado, e a Apple com 6,4%, de acordo com a eMarketer, que prevê que o mercado movimente US$ 2,6 bilhões este ano.

A banda Chica Égua com letras de duplo sentindo, e muitas vezes de sentido direto, que levam as pessoas a praticarem gestos obscenos e fazerem apologias ao uso de drogas e desvalorização da mulher vem sendo alvo de duras críticas e investigação pelo Ministério Público (MP), desde que algumas fotos vazaram nas redes sociais de mulheres praticando sexo oral em homens em cima do palco da banda durante uma de suas apresentações em uma casa de shows de Teresina.

A banda Chica Égua com letras de duplo sentindo, e muitas vezes de sentido direto, que levam as pessoas a praticarem gestos obscenos e fazerem apologias ao uso de drogas e desvalorização da mulher vem sendo alvo de duras críticas e investigação pelo Ministério Público (MP), desde que algumas fotos vazaram nas redes sociais de mulheres praticando sexo oral em homens em cima do palco da banda durante uma de suas apresentações em uma casa de shows de Teresina.

Mario Balotelli foi alvo de racismo também na partida contra a Croácia

Mario Balotelli foi alvo de racismo também na partida contra a Croácia  Internet e aplicativo móvel permite saber tudo o que

Internet e aplicativo móvel permite saber tudo o que Leap será vendido nos Estados Unidos por US$ 70

Leap será vendido nos Estados Unidos por US$ 70 Usuário move o dedo na frente da tela, sem tocar nela, para poder desenhar (Foto: Divulgação)

Usuário move o dedo na frente da tela, sem tocar nela, para poder desenhar (Foto: Divulgação) Games de tiro em primeira pessoa podem ser jogados com gestos das mãos (Foto: Divulgação)

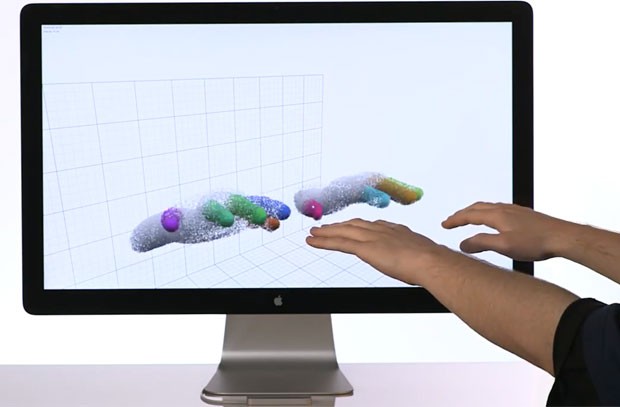

Games de tiro em primeira pessoa podem ser jogados com gestos das mãos (Foto: Divulgação) Imagem mostra com o Leap detecta as mãos dos usuários (Foto: Divulgação)

Imagem mostra com o Leap detecta as mãos dos usuários (Foto: Divulgação)